Délivrabilité

Tout ce que vous devez savoir sur le protocole DKIM

DKIM permet de protéger davantage l’identité de l’expéditeur, grâce à un protocole d’authentification du domaine d’expédition des emails.

Le tournant des années 2000 est une étape majeure dans le monde de l’emailing, entre la création de nouvelles fonctionnalités devenues des normes aujourd’hui, mais aussi une multiplication des attaques de fraudeurs.

Heureusement, les acteurs de l’email ont réagi rapidement à cet afflux de spams et de tentatives de phishing (ou hameçonnage) en mettant en place des systèmes de protection de l’identité des expéditeurs : les protocoles SPF et DKIM.

C’est le protocole DKIM qui nous intéresse ici : comment fonctionne-t-il ? Pourquoi devez-vous l’implémenter ? Et comment l’intégrer avec Mailjet ?

Table des matières

Qu’est-ce que le protocole DKIM ?

DomainKeys Identified Mail, plus connu sous le nom de DKIM, est une méthode d’authentification grâce à laquelle vos destinataires finaux peuvent s’assurer que vous êtes l’expéditeur légitime de vos emails. Avec l’authentification DKIM, il sera beaucoup plus difficile aux personnes mal intentionnées d’usurper votre nom de domaine pour envoyer leurs emails frauduleux.

Tout comme le Sender Policy Framework, (plus connu sous le nom de SPF), DKIM fonctionne à l'aide de signatures lues entre différents serveurs : le serveur de votre domaine d’envoi, et les serveurs de messagerie. Là où cela diffère, c’est qu'alors qu’un enregistrement SPF affiche une liste d’adresses IP autorisées à envoyer les emails depuis votre domaine d’envoi, la signature DKIM associe le nom de domaine au message même : vous « signez » chaque email en le rattachant à votre nom de domaine. Cela offre une double garantie : vous prouvez que possédez bien le nom de domaine utilisé pour l’envoi n’a pas été usurpé, et vous garantissez que le message même – notamment les éventuelles pièces jointes – n’a pas été altéré.

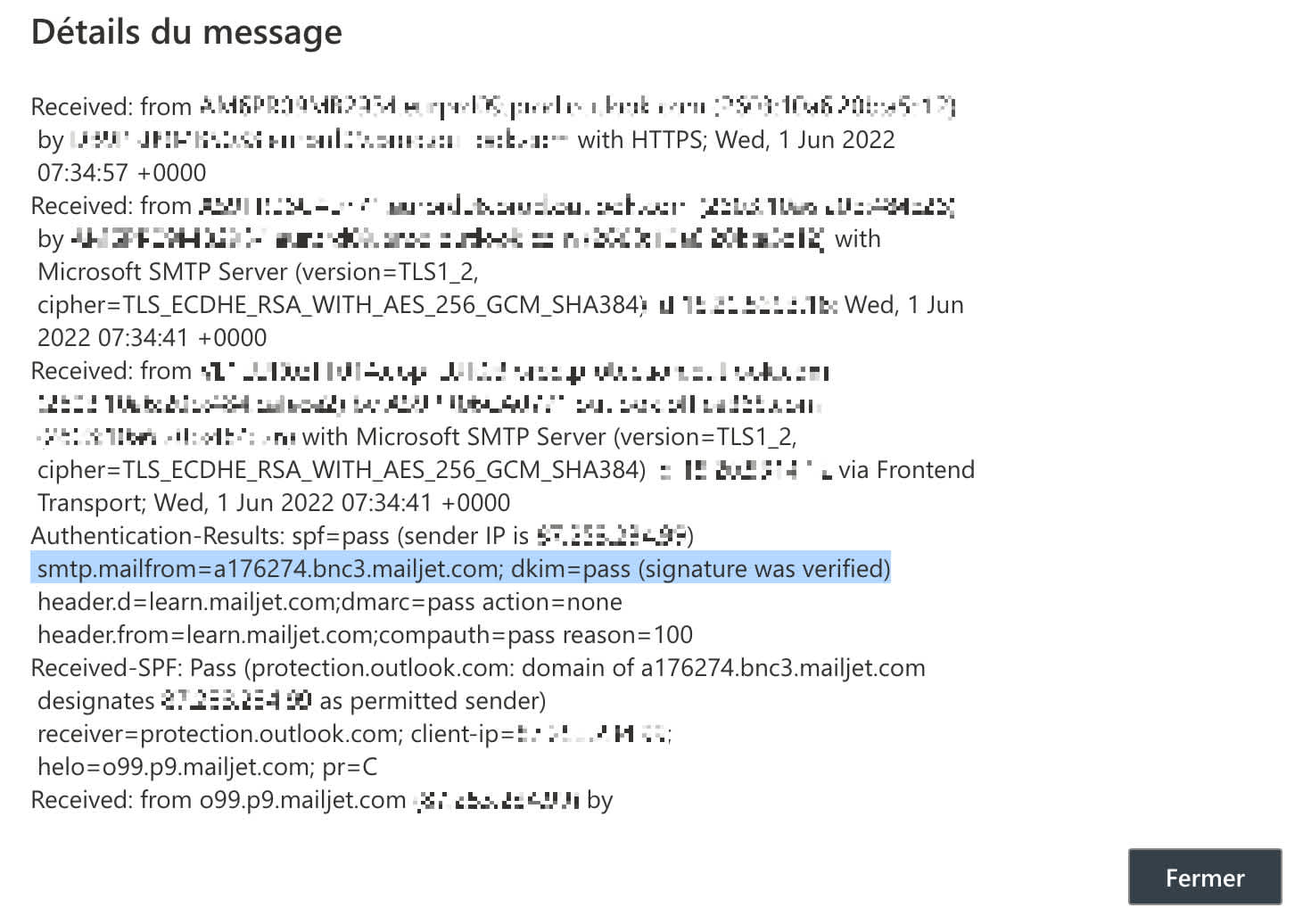

En tant que destinataire, vous pouvez d’ailleurs vérifier simplement si un email a été envoyé en utilisant DKIM. Il vous suffit d’afficher les détails du message, et de rechercher la ligne “dkim=pass”, signifiant que le courrier électronique sortant a été accepté après validation de DKIM.

Pourquoi utiliser la signature DKIM ?

L’implémentation de DKIM, en plus de SPF et DMARC, est un excellent moyen de mettre des bâtons dans les roues des fraudeurs et des spammeurs qui voudraient utiliser votre marque et votre nom de domaine pour envoyer des emails litigieux en votre nom.

Par ailleurs, vous voulez évidemment que vos courriels atteignent leurs cibles. En montrant patte blanche et en donnant les preuves que vous êtes bien légitime à envoyer vos emails, vous garantissez les serveurs des fournisseurs de messagerie de vos bonnes intentions. Vous limitez les chances que vos messages partent dans le dossier du spam, et surtout, vous améliorez votre délivrabilité et votre réputation d’expéditeur.

Comment fonctionne le protocole DKIM ?

Lorsque vous utilisez DKIM, une signature unique est ajoutée à chaque message que vous envoyez, généralement dans l’en-tête. Cette signature numérique contient une clé privée de chiffrement, qui peut être lue par les serveurs de réception grâce à la clé publique mise à disposition dans vos enregistrements DNS.

Ainsi, à la réception d’un de vos emails sortants, les messageries et fournisseurs d’accès à Internet (FAI), comme Gmail pour Google, YahooMail pour Yahoo ou Outlook pour Microsoft, consultent votre clé publique pour déterminer si vous avez bien utilisé votre clé privée. S’il y a correspondance entre cette paire de clés, le message sera considéré comme légitime. Dans le cas contraire, il est possible qu’il soit rejeté.

En outre, l’analyse de DKIM par les serveurs de réception leur garantie que certains éléments essentiels de l’email (notamment le message et les pièces jointes) n’ont pas été modifiés.

Les limites de DKIM

Bien évidemment, si le protocole DKIM vous permet d’améliorer votre délivrabilité et votre réputation d’expéditeur, cela ne veut pas dire pour autant que vous pouvez vous reposer sur vos lauriers. Veillez à bien respecter les bonnes pratiques de l’emailing : le volet technique seul ne résoudra pas les problèmes de mise en spam ou de désabonnement. Au contraire, il ne s’agit là que d’une étape préliminaire à vos envois.

Par ailleurs, si vous avez paramétré SPF et DKIM, nous vous recommandons de mettre en place DMARC en plus. Ainsi, si malgré l’implémentation des deux premiers protocoles vos emails rencontrent des problèmes de livraison, les serveurs de réception sauront comment réagir grâce à DMARC.

Mettre en place DKIM avec Mailjet

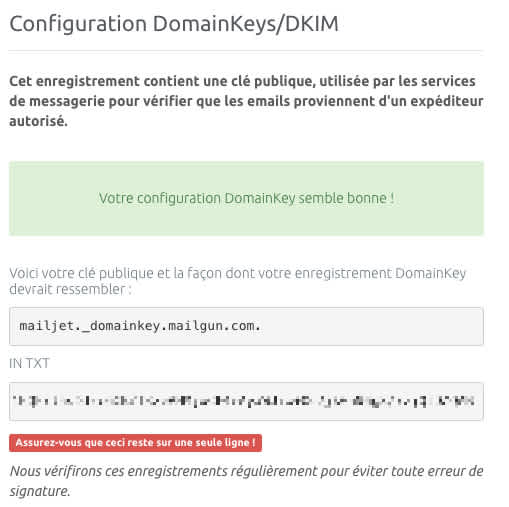

Vous souhaitez implémenter DKIM avec Mailjet ? Rien de plus simple. Connectez-vous à votre compte Mailjet, et rendez-vous dans la section « Configuration de l’authentification SPF/DKIM ». Choisissez le domaine que vous souhaitez authentifier en cliquant sur « Gérer ». Vous y trouverez les clés DKIM à copier dans votre zone DNS.

Gardez cette page ouverte, puis ouvrez un nouvel onglet sur le site de votre hébergeur pour accéder à vos enregistrements DNS. Vous devrez y créer un nouvel enregistrement TXT pour ajouter votre DNS.

Une fois vos enregistrements DKIM intégrés à la zone DNS, patientez : le processus peut prendre un peu de temps avant d’être reconnu comme configuré par Mailjet. Mais c’est bon, vous avez paramétré DKIM pour votre domaine ou vos sous-domaines !

Vous trouverez plus de détails sur le processus d’intégration dans notre documentation.

DKIM, pour plus de sécurité

DKIM fait désormais partie de l’appareil technique obligatoire pour toute équipe marketing sérieuse souhaitant envoyer des emails. La norme est devenue incontournable, il serait donc suspect de ne pas la mettre en place. En outre, vous l’avez vu, la configuration de DKIM est on ne peut plus simple.

La situation est par ailleurs gagnant-gagnant : vous avez l’esprit tranquille en sachant que les fraudeurs ne pourront pas usurper votre identité, et vous améliorez votre délivrabilité.

Lectures associées

Articles populaires

Marketing

8 min

Que sont les KPI, et comment les intégrer à votre marketing ?

En savoir plus

Délivrabilité

9 min

3 bonnes raisons de dire non au noreply

En savoir plus

Bonnes pratiques emailing

16 min

Comment concevoir un objet d’email accrocheur

En savoir plus